BTC

$0.00

0.00%

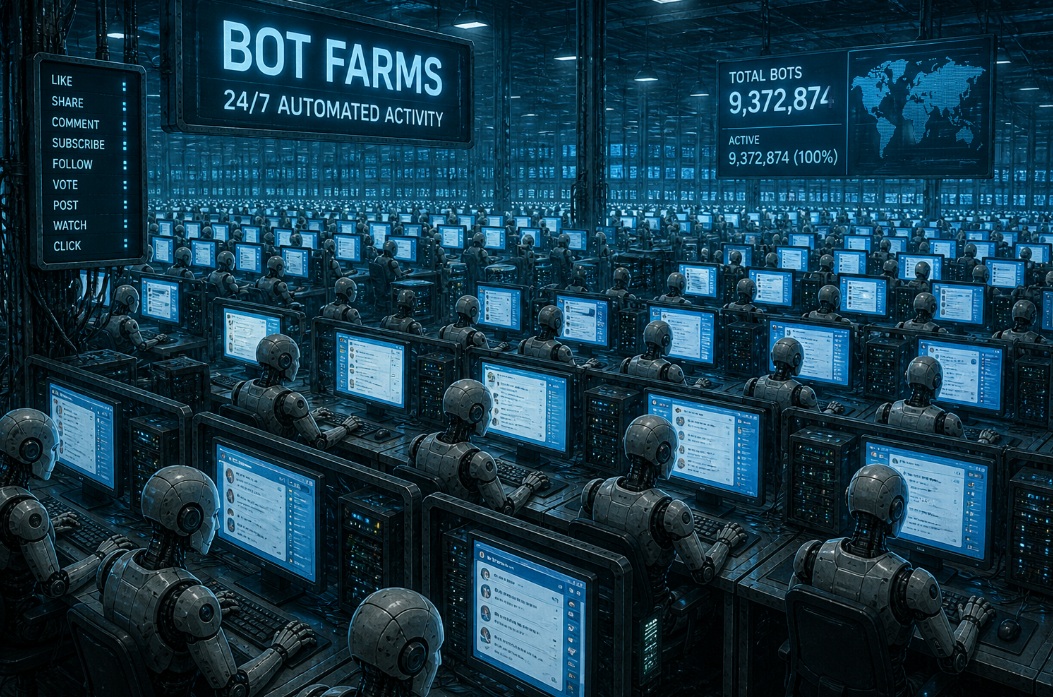

يشهد عالم العملات المشفرة العالمي، ولا سيما البيتكوين والإيثريوم، نمواً قوياً. ومع ذلك، تتزايد في هذا القطاع أيضاً حالات الجرائم التي تهدف إلى سرقة الأصول والمدخرات. وفقًا لبيانات الشركات التحليلية المدنية وهيئات إنفاذ القانون، سرق مجرمو الإنترنت مليارات الدولارات من الأصول الرقمية المختلفة خلال السنوات الأخيرة فقط، مستخدمين في مخططاتهم ليس فقط تقنيات معقدة ونقاط ضعف في أمان المستخدمين أو الخدمات، بل ومزارع الروبوتات أيضًا. في المخططات الحديثة لسرقة العملات المشفرة، تلعب مزارع الروبوتات دورًا متزايدًا – وهي شبكات واسعة النطاق من الحسابات شبه الآلية والآلية التي تحاكي سلوك البشر.

يحذر الخبراء باستمرار من الطرق الرئيسية لسرقة العملات المشفرة، ويقدمون معلومات حول كيفية عمل ”مصانع الاحتيال“ الرقمية، ويؤكدون على كيفية الحماية منها والحفاظ على استثماراتك أو مدخراتك.

يؤكد الخبراء: لا يتم تخزين العملة المشفرة ”في محفظة“ بالمعنى المعتاد، ولا يمكن الوصول إليها إلا بوجود مفتاح. يؤدي التخزين غير الصحيح للمفاتيح الخاصة إلى فقدانها أو اختراقها، مما يعني خسارة كاملة للأموال دون إمكانية استردادها. ولهذا السبب، يوصي المتخصصون باستخدام المحافظ المادية التي تخزن المفاتيح دون اتصال بالإنترنت، مما يقلل بشكل كبير من مخاطر الهجمات عبر الإنترنت.

وبالتالي، من بين الطرق الرئيسية لسرقة العملات المشفرة، فإن الطريقة الأكثر شيوعًا هي التصيد الاحتيالي. يقوم المحتالون بإنشاء مواقع مزيفة لبورصات العملات المشفرة أو المحافظ المعروفة، ويجبرون المستخدمين على إدخال كلمات المرور أو عبارات البذرة الخاصة بهم، وبذلك يحصلون على الوصول إلى الأصول والمدخرات.

تشكل اختراقات منصات تداول العملات المشفرة فئة منفصلة ولكنها جوهرية من التهديدات. تظهر مثل هذه الحوادث أن حتى المنصات الكبيرة ليست محصنة ضد الأخطاء في أنظمة الأمان. كان الهجوم على منصة Coincheck اليابانية مثالاً واضحاً وملفتاً للنظر، حيث أدى إلى خسارة أكثر من 500 مليون دولار.

ومن بين الطرق الشائعة للسرقة، هناك أيضًا السرقات باستخدام البرامج الضارة. يمكن للفيروسات الحاسوبية وأحصنة طروادة والبرامج الضارة الأخرى اعتراض المعلومات الموجودة في الحافظة (عندما ينسخ المستخدم عنوان المحفظة)، وتغييرها إلى عنوان المحتالين. وهي خطيرة بشكل خاص بسبب خفائها. بالإضافة إلى ذلك، يستخدم المجرمون التطبيقات المزيفة بشكل نشط. وقد تم بالفعل اكتشاف محافظ عملات مشفرة مزيفة في متاجر التطبيقات، والتي كانت تُستخدم لسحب أموال المستخدم بعد تثبيتها.

بالإضافة إلى ذلك، تؤثر الهندسة الاجتماعية والعامل البشري بشكل كبير على تطور جرائم العملات المشفرة. تستند العديد من الهجمات إلى التأثير النفسي والتلاعب بالناس. يتظاهر المحتالون بأنهم موظفون في البورصات أو الدعم الفني أو حتى أقارب أو أصدقاء. هناك حالات معروفة تم فيها إقناع المستخدمين بـ ”التحقق من المحفظة“ بسرعة، وبعد ذلك قاموا بأنفسهم بمنح المجرمين حق الوصول إلى أموالهم.

هناك اتجاه منفصل – إنشاء تطبيقات مزيفة و”الترويج“ لها من خلال التقييمات والتعليقات المزيفة. بهذه الطريقة بالذات يجبر المحتالون الضحية على تثبيت برامج خطيرة.

تُسمى البنية التحتية المكونة من آلاف الحسابات المزيفة على شبكات التواصل الاجتماعي وبرامج المراسلة وحتى على منصات العملات المشفرة بـ”مزرعة البوتات“. يمكن لمزارع البوتات نشر رسائل متطابقة في وقت واحد، وخلق ”تأثير الجماهيرية“ وتعزيز الحملات الاحتيالية. غالبًا ما تدار هذه الشبكات بشكل مركزي وتستخدم برامج متخصصة.

يستخدم المحتالون مزارع البوتات بشكل نشط في هجمات التصيد الاحتيالي. فهم يرسلون رسائل جماعية تحتوي على روابط مزيفة لخدمات، ويتركون تعليقات إيجابية حول المشاريع الاحتيالية، ويقلدون الدعم الفني للموقع. ونتيجة لذلك، يقوم المستخدم، للأسف، بتسليم الوصول إلى أصوله طواعية.

لكي لا تقع ضحية لمزرعة البوتات، يوصي خبراء الأمن بالتحقق من المصادر الأصلية وعدم الوثوق بـ”التوصيات“ الجماعية في التعليقات، لأنها أداة نموذجية لمزارع البوتات. تعامل دائمًا بحذر مع الروابط، حتى لو بدا المورد الإلكتروني حقيقيًا. غالبًا ما تروج الروبوتات لنسخ تصيدية، لذا تحقق دائمًا من العنوان يدويًا. قلل من ”ظهورك العلني“، فكلما قلت المعلومات المتوفرة على الشبكة عن أصولك الرقمية، قلت احتمالية أن تصبح هدفًا للروبوتات.

استخدم ”المحافظ الباردة“. على سبيل المثال، تعمل الأجهزة من Ledger أو Trezor على تعقيد الوصول إلى أموالك بشكل كبير حتى في حالة وقوع هجوم.

تذكر: الرسائل من نوع ”سيتم حظر حسابك“ هي تقريبًا دائمًا حيلة كلاسيكية للهندسة الاجتماعية.

تفتح العملات المشفرة العديد من الفرص الجديدة، ولكنها في الوقت نفسه تلقي بمسؤولية الأمان على عاتق المستخدمين أنفسهم. وعلى عكس النظام المصرفي، لا توجد هنا ”خدمة دعم“ تعيد الأموال.

والأهم من ذلك، أن سرقة التوكنات في معظم الحالات هي نتيجة مزيج من الهجمات التقنية والإهمال البشري.